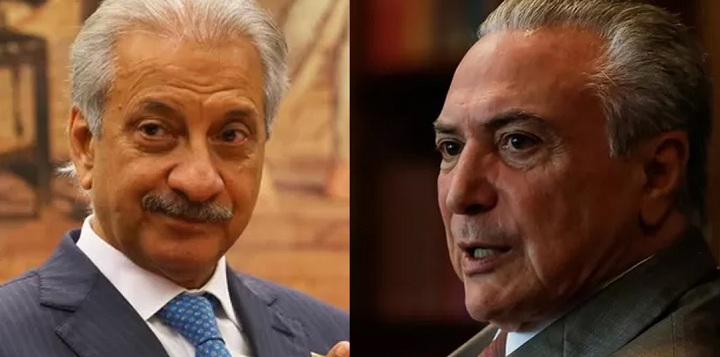

Foto: Reprodução

Coronel Lima é amigo de Michel Temer

Polícia Federal pediu autorização ao ministro Luiz Edson Fachin, do Supremo Tribunal Federal, para submeter o celular apreendido com o coronel aposentado João Baptista Lima Filho a um procedimento técnico para recuperação de dados. O coronel Lima, como é conhecido, é amigo do presidente Michel Temer.

O pedido é assinado pelo delegado Josélio Azevedo de Souza, coordenador do núcleo político da Operação Lava Jato na PF, e foi apresentado no âmbito das investigações relcionadas às buscas e apreensões relacionadas a Temer no último mês de maio, na Operação Patmos. O caso ainda não foi analisado pelo ministro Fachin.

"Solicito autorização de vossa excelência para submeter o aparelho celular apreendido na posse de João Baptista Lima Filho a um procedimento especial pelo Instituto Nacional de Criminalística visando a extração de dados. A técnica a ser utilizada se faz necessária para a recuperação plena dos dados contidos no referido aparelho, conforme laudo, em cópia, e requer autorização específica deste juízo pois seu uso pode ocasionar a perda de dados do celular apreendido", escreveu o delegado da PF no pedido ao Supremo.

O laudo encaminhado junto com o pedido da PF informa que o celular foi apreendido no endereço do coronel Lima em São Paulo.

Segundo o material, em relação a emails, só foi possível obter data, hora, assunto, remetente e destinatário, mas "o conteúdo (corpo) dos emails não foi extraído devido a impossibilidade de acesso à área de memória protegida do equipamento".

Para extrair os dados, é necessário utilizar a técnica de desbloqueio "jailbreak", mas o procedimento pode fazer os dados serem apagados ou pode levar à inutilização do aparelho, diz o laudo.

Além disso, a perícia também não conseguiu acessar mensagens do WhatsApp e quer realizar uma técnica chamada "root", que também representa riscos para a integridade dos dados

Fonte: G1

Siga nas redes sociais